開源軟件安全 應對網絡安全挑戰的開發實踐與策略

在數字化時代,開源軟件已成為信息技術基礎設施的核心組成部分。開源項目的開放性在帶來協作創新與快速迭代優勢的也帶來了獨特的網絡安全挑戰。開發者、企業及社區需要采取系統性方法,確保開源軟件在網絡與信息安全軟件開發過程中的安全性和可靠性。

一、開源軟件面臨的主要安全挑戰

開源軟件的安全挑戰主要源于其開發模式與生態特性:

- 供應鏈風險:開源組件常被集成到商業軟件中,形成復雜的依賴鏈。單一組件的漏洞可能影響下游數百甚至數千個項目。近年來的 Log4Shell、Heartbleed 等重大漏洞事件凸顯了此類風險。

- 代碼透明度與攻擊面:公開的代碼庫使潛在攻擊者能夠分析代碼邏輯、尋找漏洞,甚至植入惡意代碼。雖然“通過隱匿實現安全”并非有效策略,但透明度確實增加了被針對性攻擊的可能性。

- 維護可持續性:許多開源項目依賴志愿開發者維護,可能出現維護者倦怠、項目停滯或突然棄置的情況,導致已知漏洞無人修復。

- 許可證合規與法律風險:復雜的開源許可證可能引入法律義務,不規范的集成或分發可能引發知識產權糾紛。

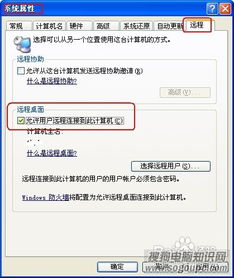

- 配置與部署安全:即使軟件本身安全,不當的配置、弱密碼或暴露的接口仍可導致系統被入侵。

二、開發階段的安全實踐

在軟件開發階段融入安全考量是構建安全開源軟件的基礎:

- 安全開發生命周期(SDLC):將安全活動融入需求分析、設計、編碼、測試、部署和維護各階段。采用威脅建模方法,在早期識別潛在威脅并設計緩解措施。

- 安全編碼與代碼審查:遵循安全編碼規范(如 OWASP 安全編碼實踐),使用靜態應用程序安全測試(SAST)工具自動化檢查代碼漏洞。實施嚴格的代碼審查流程,尤其是對安全關鍵模塊。

- 依賴管理:使用軟件組成分析(SCA)工具持續掃描項目依賴,識別已知漏洞(參考 CVE 數據庫)和許可證風險。優先選擇維護活躍、安全記錄良好的依賴項。

- 自動化測試與持續集成:建立包含安全測試的 CI/CD 流水線,自動化運行動態應用程序安全測試(DAST)、模糊測試和依賴檢查。確保每次提交都經過基本安全驗證。

三、維護與運營階段的安全策略

軟件發布后的安全維護同樣至關重要:

- 漏洞響應與管理:建立公開的漏洞報告渠道(如 SECURITY.md 文件),制定清晰的漏洞披露政策。成立應急響應團隊,對報告漏洞進行分級、修復和發布安全更新。積極參與 CVE 編號分配流程。

- 持續監控與更新:監控安全公告列表、依賴項更新和社區討論。為長期支持版本制定補丁策略,及時向后移植關鍵安全修復。

- 社區協作與知識共享:通過漏洞賞金計劃激勵外部安全研究人員。參與行業安全倡議,如 OpenSSF(開源安全基金會)的項目,共享最佳實踐和工具。

- 用戶教育與文檔:提供安全配置指南、最佳實踐文檔和升級說明。明確告知用戶安全支持期限和終止日期。

四、生態系統層面的協同防御

開源安全是集體責任,需要生態系統各方的協作:

- 企業參與與投資:企業用戶應回饋其依賴的開源項目,通過資金支持、代碼貢獻或員工參與維護來提升項目可持續性。

- 標準化與認證:推動安全開發框架(如 NIST SSDF、OWASP SAMM)在開源項目中的采用。發展基于事實的安全評估標準,避免“安全虛榮指標”。

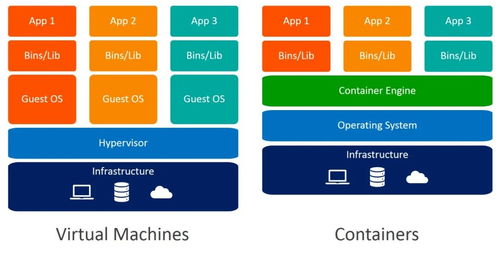

- 基礎設施加固:保護代碼托管平臺、構建服務器和包倉庫的安全,實施雙因素認證、簽名提交和可重復構建。

- 新興技術應用:探索形式化驗證、內存安全語言(如 Rust、Go)在關鍵模塊的應用,從根本上減少漏洞類別。

五、未來展望

隨著軟件供應鏈安全受到全球監管關注(如美國行政令 14028、歐盟網絡韌性法案),開源安全正從社區自律走向法規合規。人工智能輔助代碼分析、區塊鏈增強的供應鏈溯源等新技術將為開源安全提供新工具。技術手段終需與社區文化、經濟模型和治理結構相結合,方能構建真正韌性的開源生態系統。

開源軟件的安全并非一勞永逸的目標,而是需要持續投入和協作的動態過程。通過將安全嵌入開發文化、采用系統化工具鏈、加強跨社區合作,我們既能享受開源創新的紅利,又能有效管理其伴隨的風險,共同構建更可信的數字世界。

如若轉載,請注明出處:http://www.e7y7hvq.cn/product/39.html

更新時間:2026-04-06 10:46:36