容器與容器運行時 網絡與信息安全軟件開發(fā)中的核心考量

在當今快速迭代的軟件開發(fā)和部署領域,容器技術已成為推動敏捷性、可移植性和效率的關鍵引擎。從開發(fā)、測試到生產,容器為應用提供了標準化的打包與運行環(huán)境。隨著其廣泛應用,特別是在網絡與信息安全軟件開發(fā)這類對安全性和隔離性要求極高的領域,深入理解容器及其運行時機制變得至關重要。這不僅關乎性能與便利,更直接牽涉到整個系統(tǒng)的安全基線。

一、容器:輕量級的應用封裝單元

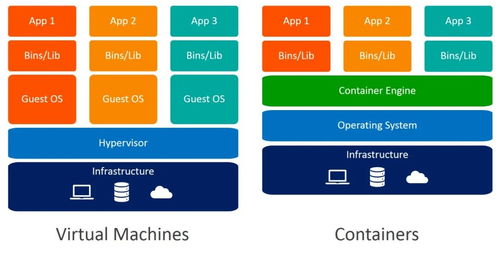

容器本質上是一個輕量級、可移植、自包含的軟件包,它將應用程序及其所有依賴項(庫、運行時、系統(tǒng)工具、設置)捆綁在一起。與傳統(tǒng)的虛擬機相比,容器共享主機操作系統(tǒng)的內核,通過操作系統(tǒng)級別的虛擬化(如Linux的cgroups和namespaces)實現進程隔離,因而啟動更快、資源開銷更小、密度更高。

在信息安全軟件開發(fā)中,這種特性具有雙重意義:一方面,它可以快速部署安全工具(如漏洞掃描器、流量分析代理)的獨立實例;另一方面,應用的隔離性為潛在的安全威脅提供了第一道屏障,防止單個應用的漏洞輕易影響主機或其他容器。

二、容器運行時:幕后引擎與安全基石

容器運行時是負責真正啟動和運行容器的軟件組件。它是容器生態(tài)系統(tǒng)中安全性的核心所在。主要分為兩類:

- 低級運行時:負責底層隔離與資源管理,如

runc(Docker和containerd的默認運行時)、crun等。它們直接與操作系統(tǒng)內核交互,創(chuàng)建命名空間、控制組等。其安全性直接取決于內核的安全特性與自身的實現質量。 - 高級運行時:在低級運行時之上,提供更多功能,如鏡像傳輸、管理、簽名驗證等。例如

containerd、CRI-O。它們?yōu)槿萜魃芷诠芾碓鎏砹祟~外的安全層,如鏡像來源驗證。

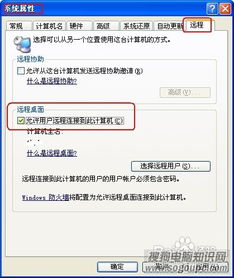

對于安全軟件開發(fā),選擇和維護一個安全的運行時環(huán)境是基礎。這包括:確保運行時本身無已知高危漏洞;利用運行時的安全特性,如Seccomp(系統(tǒng)調用過濾)、AppArmor/SELinux(強制訪問控制)、Capabilities(權能限制)來實施最小權限原則。

三、網絡安全:容器間的通信與策略

容器網絡模型帶來了獨特的挑戰(zhàn)。默認的橋接網絡雖然方便,但往往意味著容器間過度通信。在安全軟件架構中,必須精心設計網絡策略:

- 網絡命名空間隔離:每個容器擁有獨立的網絡棧,這是隔離的基礎。

- 細粒度網絡策略:利用如Kubernetes Network Policies、Calico、Cilium等工具,定義“哪些容器(Pod)可以與誰在哪個端口上通信”的規(guī)則,實現零信任網絡模型。這對于微服務化的安全應用(如將認證服務、審計服務、核心檢測引擎部署為獨立容器)至關重要,可以限制攻擊面,即使某個組件被入侵,也能遏制橫向移動。

- 服務網格集成:對于復雜的應用,服務網格(如Istio、Linkerd)可以提供更強大的mTLS通信加密、流量監(jiān)控和訪問控制。

四、信息安全軟件開發(fā)實踐要點

- 安全鏡像構建:使用最小化基礎鏡像(如Alpine、Distroless),減少攻擊面。定期掃描鏡像中的漏洞(使用Trivy、Grype等工具),并在CI/CD管道中集成安全掃描。對鏡像進行簽名,確保供應鏈安全。

- 運行時安全強化:在運行容器時,明確禁用不必要的內核能力(如

--cap-drop ALL --cap-add NET<em>BIND</em>SERVICE),應用嚴格的Seccomp配置文件,使用只讀根文件系統(tǒng)(readOnlyRootFilesystem: true),并以非root用戶運行容器進程。 - 秘密管理:絕不將密碼、API密鑰等硬編碼在鏡像或環(huán)境變量中。使用專門的秘密管理工具,如HashiCorp Vault、Kubernetes Secrets(需配合加密),并在運行時動態(tài)注入。

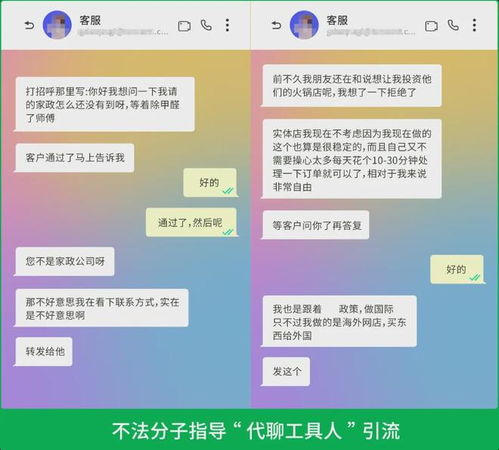

- 審計與監(jiān)控:集中收集和分析容器及運行時的日志、審計事件。使用Falco等運行時安全工具,監(jiān)控容器內的異常行為(如特權提升、敏感文件訪問、異常網絡連接)。

- 合規(guī)與基準檢查:遵循CIS(互聯網安全中心)Docker/Kubernetes安全基準等最佳實踐,使用kube-bench、docker-bench-security等自動化工具進行檢查。

五、

容器技術為網絡與信息安全軟件的開發(fā)、部署和運維帶來了前所未有的靈活性和效率。其動態(tài)和共享內核的特性也引入了新的安全考量。安全不再是事后的附加品,而必須貫穿于從鏡像構建、運行時配置到網絡策略設計的全生命周期。開發(fā)者與運維人員必須深入理解容器及其運行時的原理,主動利用其提供的安全隔離機制,并結合外部的安全工具與策略,才能構建出既敏捷又堅固的軟件系統(tǒng)。在這個容器化的世界里,安全是一場持續(xù)的共同旅程,始于對“那些事”的深刻洞察,踐于每一天的嚴謹實踐。

如若轉載,請注明出處:http://www.e7y7hvq.cn/product/46.html

更新時間:2026-04-06 19:18:52