U盤裝系統,三步開啟遠程桌面,網絡與信息安全軟件開發指南

在當今數字化時代,無論是個人用戶還是企業運維,掌握通過U盤安裝操作系統并配置遠程桌面訪問,已成為一項基礎且重要的技能。結合網絡與信息安全軟件開發的需求,這一流程不僅是便捷性的體現,更是系統安全可控的重要環節。本文將詳細拆解“U盤裝系統”與“開啟遠程桌面”的關鍵三步,并探討在此過程中如何融入信息安全軟件開發的思維與實踐。

第一步:制作系統安裝U盤與系統部署

這是整個流程的基石,安全始于安裝。

- 準備與制作:

- 官方鏡像:務必從微軟等官方渠道下載純凈的操作系統鏡像文件(ISO格式),避免使用來歷不明的鏡像,從源頭杜絕后門和捆綁軟件。

- 專用工具:使用官方提供的媒體創建工具(如Windows Media Creation Tool)或可信的第三方工具(如Rufus)將ISO寫入U盤。在Rufus中,可選擇為舊系統啟用“添加遠程桌面支持”的選項,為后續步驟提前準備。

- 安全考量:此階段,信息安全軟件的開發思想體現在對鏡像完整性的校驗(如SHA256校驗)、制作環境的純凈(無病毒干擾)以及使用數字簽名可信的工具。

- 安裝與初始設置:

- 從U盤啟動計算機,按照向導安裝系統。在分區時,建議為系統盤預留足夠空間,并考慮是否需要加密分區(如BitLocker)。

- 創建用戶賬戶時,設置高強度密碼,這是遠程桌面安全的第一道防線。

第二步:系統基礎配置與遠程桌面啟用

系統安裝完成后,需進行安全加固和功能啟用。

- 基礎安全配置:

- 立即更新:連接網絡后,首先運行系統更新,修補已知漏洞。

- 防火墻設置:確保系統防火墻已開啟,這是抵御網絡攻擊的重要屏障。

- 安裝基礎安全軟件:在安裝任何其他應用前,優先安裝或確認防病毒軟件、主機防火墻等基礎安全組件已就緒。

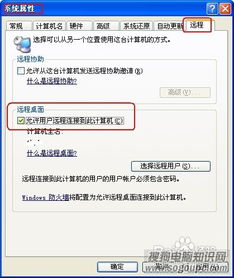

- 啟用遠程桌面功能:

- 進入“系統設置” > “遠程桌面”,將開關設置為“啟用”。

- 關鍵安全配置:

- 僅允許使用網絡級別身份驗證(NLA)的計算機連接:務必勾選此選項。NLA要求在建立完整的遠程桌面連接之前就完成用戶身份驗證,能有效防范部分中間人攻擊和暴力破解。

- 用戶賬戶選擇:謹慎添加允許遠程連接的用戶,遵循最小權限原則,僅授予必要的用戶賬戶。

第三步:網絡配置與高級安全軟件開發實踐

這是實現安全遠程訪問的核心,也是信息安全軟件開發者大顯身手的環節。

- 網絡環境配置:

- 靜態IP與端口考慮:為服務器設置靜態IP地址以便于穩定訪問。默認情況下,遠程桌面使用3389端口。從安全角度,開發者應意識到直接暴露此端口于公網風險極高。

- 強烈建議使用VPN:最佳實踐是通過虛擬專用網絡(VPN)接入目標網絡,再訪問內網的遠程桌面。這等同于為遠程訪問建立了一條加密隧道,極大提升了安全性。信息安全軟件開發常涉及VPN客戶端/服務端的集成與優化。

- 端口轉發與跳板機:若必須從公網訪問,應在路由器上設置端口轉發,并強烈建議修改默認的3389端口為其他非標準端口,并配置IP訪問白名單。更安全的架構是使用跳板機(堡壘機),所有訪問必須首先經過這臺進行嚴格認證和審計的服務器。

- 融入信息安全軟件開發:

- 連接監控與審計:開發或部署能夠記錄所有遠程桌面連接日志(來源IP、用戶、時間、操作時長)的軟件,實現行為可追溯。

- 雙因素認證(2FA)集成:為遠程桌面登錄開發或集成雙因素認證模塊,在密碼之外增加一道動態驗證碼或生物特征驗證,使安全性大幅提升。

- 會話加密強化:確保遠程桌面會話使用高強度的加密協議(如TLS 1.2+)。開發者可以研究如何配置和強化RDP協議本身的安全性,甚至開發加密插件。

- 入侵檢測與防御:開發能夠在系統層面監控異常登錄行為(如頻繁失敗嘗試、非常規時間登錄)的輕量級代理程序,并自動觸發告警或臨時封鎖。

###

從U盤啟動安裝一個干凈系統,到安全地開啟遠程桌面,這三步流程看似簡單,實則每一步都滲透著網絡與信息安全的核心理念:從源頭保障純凈,在配置中貫徹最小權限和縱深防御,在網絡訪問中采用加密通道和強化認證。對于信息安全軟件開發者和運維人員而言,這不僅是一個操作指南,更是一個將安全開發思想(Security by Design)落地于日常基礎工作的典范。通過將自定義的安全監控、增強認證和審計工具融入這一標準流程,可以構建出既便捷又堅固的遠程訪問體系,有效抵御外部威脅,保障數據和業務的安全。

如若轉載,請注明出處:http://www.e7y7hvq.cn/product/51.html

更新時間:2026-04-06 03:02:02